您现在的位置是: 首页 > 电脑故障 电脑故障

_winsocket tcp

tamoadmin 2024-08-15 人已围观

简介1.计算机大专自我鉴定2.怎么断开指定IP连接?3.close wait是什么4.485有极性连线和无极性连线的区别5.网络安全是哪个专业6.PHP 求助,SOCKET收不到响应一名黑客(hacker)是一个喜欢用智力通过创造性方法来挑战脑力极限的人,特别是他们所感兴趣的领域,例如电脑编程或电器工程。 黑客最早源自英文hacker,早期在美国的电脑界是带有褒义的。但在媒体报导中,黑客一词往往指那些

1.计算机大专自我鉴定

2.怎么断开指定IP连接?

3.close wait是什么

4.485有极性连线和无极性连线的区别

5.网络安全是哪个专业

6.PHP 求助,SOCKET收不到响应

一名黑客(hacker)是一个喜欢用智力通过创造性方法来挑战脑力极限的人,特别是他们所感兴趣的领域,例如电脑编程或电器工程。

黑客最早源自英文hacker,早期在美国的电脑界是带有褒义的。但在媒体报导中,黑客一词往往指那些“软件骇客”(software cracker)。

黑客一词,原指热心于计算机技术,水平高超的电脑专家,尤其是程序设计人员。

但到了今天,黑客一词已被用于泛指那些专门利用电脑搞破坏或恶作剧的家伙。对这些人的正确英文叫法是Cracker,有人翻译成“骇客”。

黑客和骇客根本的区别是:黑客们建设,而骇客们破坏。

黑客一词一般有以下四种意义:

一个对(某领域内的)编程语言有足够了解,可以不经长时间思考就能创造出有用的软件的人。

一个恶意(一般是非法地)试图破解或破坏某个程序、系统及网络安全的人。这个意义常常对那些符合条件(1)的黑客造成严重困扰,他们建议媒体将这群人称为“骇客”(cracker)。有时这群人也被叫做“黑帽黑客”。

一个试图破解某系统或网络以提醒该系统所有者的系统安全漏洞。这群人往往被称做“白帽黑客”或“匿名客”(sneaker)或红客。许多这样的人是电脑安全公司的雇员,并在完全合法的情况下攻击某系统。

一个通过知识或猜测而对某段程序做出(往往是好的)修改,并改变(或增强)该程序用途的人。

“脚本小孩”则指那些完全没有或仅有一点点骇客技巧,而只是按照指示或运行某种骇客程序来达到破解目的的人

著名黑客

Richard Stallman--传统型大黑客,Stallman在11年受聘成为美国麻省理工学院人工智能实验室程序员。

Ken Thompson和Dennis Ritchie--贝尔实验室的电脑科学操作组程序员。两人在1969年发明了Unix操作系统。

John Draper(以咔嚓船长,Captain Crunch闻名)--发明了用一个塑料哨子打免费电话

Mark Abene(以Phiber Optik而闻名)--鼓舞了全美无数青少年“学习”美国内部电话系统是如何运作的

Robert Morris--康奈尔大学毕业生,在1988年不小心散布了第一只互联网蠕虫。

Kevin Mitnick--第一位被列入fbi通缉犯名单的骇客。

Kevin Poulsen--Poulsen于1990年成功地控制了所有进入洛杉矶地区KIIS-FM电台的电话线而赢得了该电台主办的有奖听众游戏。

Vladimir Levin--这位数学家领导了俄罗斯骇客组织花旗银行向其分发1000万美元。

Steve Wozniak--苹果电脑创办人之一。

Tsotumu Shimomura--于1994年攻破了当时最着名黑客Steve Wozniak的银行帐户。

Linus Torvalds--他于1991年开发了着名的Linux内核,当时他是芬兰赫尔辛基大学电脑系学生。

Johan Helsingius--黑尔森尤斯于1996年关闭自己的小商店后开发出了世界上最流行的,被称为“penet.fi"的匿名回函程序,他的麻烦从此开始接踵而至。其中最悲惨的就是sceintology教堂抱怨一个penet.fi用户在网上张贴教堂的秘密后芬兰警方在1995年对他进行了搜查,后来他封存了这个回函程序。

Tsutomu Shimomura--能记起他是因为抓了米特尼克。

Eric Raymond--Eric Raymond就一直活跃在计算机界,从事各种各样的计算机系统开发工作。同时,Eric Raymond更热衷于自由软件的开发与推广,并撰写文章、发表演说,积极推动自由软件运动的发展,为自由软件作出了巨大贡献。他写的《大教堂和市集》等文章,是自由软件界的经典美文,网景公司就是在这篇文章的影响下决定开放他们的源代码,使浏览器成为了自由软件大家族中的重要一员

红客 —— 一个让人肃然起敬的名字!

红客可以说是中国黑客起的名字。英文“honker”是红客的译音。

红客,是一群为捍卫中国的主权而战的黑客们!

他们的精神是令人敬佩的!

破解者 —— 喜欢探索软件程序!

破解者 —— Cracker

破解者,他们的目标是一些需要注册的软件。他们通常利用Debug,找出内存中的密码。

蓝客 —— 特别喜欢蓝色的黑客们!

蓝客,也属于黑客群。

蓝客,是指一些利用或发掘系统漏洞,D.o.S(Denial Of Service)系统,或者令个人操作系统(Windows)蓝屏。

“蓝客”一词由中国蓝客联盟(.cnlanker)在2001年9月提出。当初的蓝客联盟(中国蓝客联盟)是一个非商业性的民间网络技术机构,联盟进行有组织有的计算机与网络安全技术方面的研究、交流、整理与推广工作,提倡自由、开放、平等、互助的原则。同时还是一个民间的爱国团体,蓝盟的行动将时刻紧密结合时政,蓝盟的一切言论和行动都建立在爱国和维护中国尊严、主权与领土完整的基础上,蓝盟的声音和行动是中华民族气节的体现。中国蓝客联盟(LUC)简称蓝盟,组建于2001年10月1日。2002年4月,公安部门受外交部压力开始调查此次,蓝盟核心人员在当月受到公安机关的传讯、调查,计算机被收缴送往上级公安厅取证、调查。后联盟被告知必须无条件无限期关闭网站,并永久停止使用“蓝客联盟”名号。

2002年6月2日,蓝盟在IRC频道召开“中国蓝客联盟告别会”,与会几百位网友了解、见证了蓝盟的组建及被迫关闭的内幕。

中国蓝客联盟只有一个,那便是2001年10月至2002年6月间的 cnlanker.net,那是我们美好的回忆,那是

曾经一起分享胜利的喜悦、共同度过那些灰暗的日子的唯一见证。可惜的是如今这个域名已不在国人手上。

从2002年6月开始,任何自称蓝客联盟或蓝盟的组织、网站均属于其他网友的自发的个人行为,与最初的蓝盟

毫无任何关系。

现在的 cnlanker 是最初组建蓝盟的一群人的回忆,蓝盟永远不会重建。

飞客 —— 电信网络的先行者!

飞客,经常利用程控交换机的漏洞,进入并研究电信网络。

虽然他们不出名,但对电信系统作出了很大的贡献!

一.什么是黑客

在力求当一个黑客前,我们要先了解什么是黑客

Hacker -- 黑客

热衷研究、撰写程序的专才,且必须具备乐于追根究底、穷究问题的特质。

在黑客圈中,hacker一词无疑是带有正面的意义,例如system hacker熟悉操作系统的设计与维护;password hacker精于找出使用者的密码,若是computer hacker则是通晓计算机,可让计算机乖乖听话的高手。

黑客基本上是一项业余嗜好,通常是出于自己的兴趣,而非为了赚钱或工作需要。

根据开放原始码创始人Eric Raymond对此字的解释,hacker与cracker是分属两个不同世界的族群,基本差异在于,hacker是有建设性的,而cracker则专门搞破坏。

hacker原意是指用斧头砍材的工人,最早被引进计算机圈则可追溯自1960年代。

加州柏克莱大学计算机教授Brian Harvey在考证此字时曾写到,当时在麻省理工学院中(MIT)的学生通常分成两派,一是tool,意指乖乖牌学生,成绩都拿甲等;另一则是所谓的hacker,也就是常逃课,上课爱睡觉,但晚上却又精力充沛喜欢搞课外活动的学生。

这跟计算机有什么关系?一开始并没有。不过当时hacker也有区分等级,就如同tool用成绩比高下一样。真正一流hacker并非整天不学无术,而是会热衷追求某种特殊嗜好,比如研究电话、铁道(模型或者真的)、科幻,无线电,或者是计算机。也因此后来才有所谓的computer hacker出现,意指计算机高手。

对一个黑客来说,学会入侵和破解是必要的,但最主要的还是编程,毕竟,使用工具是体现别人的思路,而程序是自己的想法.一句话--编程实现一切!

对于一个骇客来说,他们只追求入侵的快感,不在乎技术,他们不会编程,不知道入侵的具体细节.

"黑客"在人们脑中的形象就是一个蓬头乱发,戴着高度眼镜,驼着背弓着腰,成天趴在电脑面前的人.其实黑客和正常人一模一样,他们并无什么特殊之处.有些人也许很少上电脑,成天运动,工作,但他们的技术和精神已经达到的黑客的标准,有些人天天爬在电脑前,到处瞎混,但他们仍不是黑客.

人们总是认为黑客就是破坏者,其实从某种意义上来说,黑客也在为计算机技术的发展做出很大的贡献.如果没有高明的黑客,就没有资深的网管;如果没有完美的木马,就没有杰出的杀毒软件;没有了黑客,网络技术就很难发展下去.当然,网管其实也是黑客,如果他不知道别人怎么进攻,自己要怎么防守呢

黑客一词在圈外或媒体上通常被定义为:专门入侵他人系统进行不法行为的计算机高手。不过这类人士在hacker眼中是属于层次较低的cracker(骇客)。如果黑客是制造专家,那么CRACKER就是恐怖分子.

现在,网络上出现了越来越多的Cracker,他们只会入侵,使用扫描器到处乱扫,用IP炸人家,毫无目的地入侵,破坏着,他们并无益于电脑技术的发展,反而有害于网络的安全和造成网络瘫痪,给人们带来巨大的经济和精神损失.

我们不能做Cracker,我们要力求当HACKER!!

二.HACKING的预备网络知识

1.什么是IP

IP就是一个地址,在外网没有一个IP是相同的,它就像号码一样,给每台进入网络的电脑一个号码.但是对于大部分用户来说,这个号码是不固定的,在你重新连接到INTERNET时,IP可能会被重新分配.不过有些机器申请了固定的IP,这样就便于其他电脑找到它,并提供服务.一般的IP的格式为: a.b.c.d (0 <= a,b,c,d <= 255)例如 218.242.161.231 , 212.13.123.52 ..... 由192.168开头的是局域网的IP,127.0.0.1是用来检测网络的自己的IP.就是说任何一台电脑来说,不管是否连接到INTERNET上,127.0.0.1对于自己来说都是自己.就是说,每台电脑都是由4位的256进制数组成的.

2.什么是网络协议,数据包

网络协议就是一套双方约定好的通信协议.就像对暗号一样,有特定的约定来达成连接.其中的"数据包就是一个一个

(1) 面向连接的TCP协议

TCP是面向连接的.“面向连接”就是在正式通信前必须要与对方建立起连接。比如你给别人打电话,必须等线路接通了、对方拿起话筒才能相互通话。TCP(Transmission Control

Protocol,传输控制协议)是基于连接的协议,也就是说,在正式收发数据前,必须和对方建立可靠的连接。一个TCP连接必须要经过三次“对话”才能建立起来,其中的过程非常复杂,我们这里只做简单、形象的介绍,你只要做到能够理解这个过程即可。我们来看看这三次对话的简单过程:主机A向主机B发出连接请求数据包:“我想给你发数据,可以吗?”,这是第一次对话;主机B向主机A发送同意连接和要求同步(同步就是两台主机一个在发送,一个在接收,协调工作)的数据包:“可以,你什么时候发?”,这是第二次对话;主机A再发出一个数据包确认主机B的要求同步:“我现在就发,你接着吧!”,这是第三次对话。三次“对话”的目的是使数据包的发送和接收同步,经过三次“对话”之后,主机A才向主机B正式发送数据。TCP协议能为应用程序提供可靠的通信连接,使一台计算机发出的字节流无差错地发往网络上的其他计算机,对可靠性要求高的数据通信系统往往使用TCP协议传输数据。

(2) 面向非连接的UDP协议

“面向非连接”就是在正式通信前不必与对方先建立连接,不管对方状态就直接发送。这与现在风行的手机短信非常相似:你在发短信的时候,只需要输入对方手机号就OK了。UDP(User Data Protocol,用户数据报协议)是与TCP相对应的协议。它是面向非连接的协议,它不与对方建立连接,而是直接就把数据包发送过去!UDP协议是面向非连接的协议,没有建立连接的过程。正因为UDP协议没有连接的过程,所以它的通信效果高;但也正因为如此,它的可靠性不如TCP协议高。QQ就使用UDP发消息,因此有时会出现收不到消息的情况。

附表:tcp协议和udp协议的差别

|---------------------------------|

| 属性\协议 |TCP |UDP |

|------------+---------+----------|

|是否连接 |面向连接 |面向非连接|

|------------+---------+----------|

|传输可靠性 |可靠 |不可靠 |

|------------+---------+----------|

|应用场合 |大量数据 |少量数据 |

|------------+---------+----------|

|速度 |慢 |快 |

|---------------------------------|

(3)什么是端口(PORT)

PORT,意思为港口,但在电脑里叫端口.但是端口不是形象的,而是抽象的.电脑上有很多的端口(65535个),但是它们大部分都不开,每个网络连接都要用一个端口,就象把用一跟线把两个电脑连起来,插座就是端口.有些端口有他们特定的用途,例如网页服务器要开80端口,FTP服务器要开21端口

常用端口

21--ftp 下载

23--telnet 远程登陆,入侵后打开给自己留后门

25-smtp 尽管重要,但似乎没什么可利用的

53--domain 同上

79--finger 可知道用户信息了,但是现在很少了

80-- HTTP服务器

110--pop 收信的

139(445)--netbios 共享,远程登陆,很有价值,但是有经验的人不开

135--RPC 远程溢出的大洞的端口

3389--win2000超级终端

我们在入侵成功后就要为自己运行木马,打开一个端口,为自己以后回来留后门.

(4)什么是服务

服务就是SERVICE,例如要做HTTP服务器的就要安装World Wide Web Publishing服务.服务,是为他人提供服务的程序,这个程序会在开机时自动加载,并打开端口等待对方连接并向对方提供服务.我们可以在入侵对方机器后,启动或安装一些服务(SUCH AS 远程桌面,TELNET...),这些服务都是MICROSOFT的,所以不用担心被杀毒的发现.在开了一些远程管理的服务后,我们就可以很方便地回到被侵入过的主机了.

常见的服务列表:

名称 默认端口 98可装 2000Pro 2000SERVER

FTP 提供下载服务 21 x x o

SSH LINUX远程登陆 22 x x x

TELNET WINDOWS远程命令行管理 23 x o o

Simple Mail 邮件服务器 25 x x o

Finger 可以知道用户信息,现在很少了 79 x x x

WWW HTTP 网页服务器 80 x x o

pop2 一种邮件服务 109 x x o

pop3 同上 110 x x o

RpcDcom 最大的溢出漏洞的所在 135 x o默认 o默认

NetBios 共享,远程登陆,很有利用价值 139 o(无价值) o默认 o默认

REMOTE SERVICE 图形界面的远程登陆,最有价值 3389 x x o(强烈推荐)

(5)常用的工具

HACKER用的工具,大致可分这几种:

[1]扫描器

在攻击一个目标前要先了解对方开了什么端口,在扫肉鸡时要知道那些肉鸡开了端口可以被入侵.扫描器就是帮助你寻找攻击对象或了解攻击对象存在什么漏洞,开了什么端口.常用的扫描器有SUPERSCAN,X-SCAN,IP TOOLS....强烈推荐SUPERSCAN和X-SCAN.如果你在扫开端口的机器时,用SUPERSCAN,因为它快;在扫漏洞时,用X-SCAN,因为它功能全!!

[2]溢出工具

溢出就是把比一个寄存器能存放的东西还多的东西放到一个寄存器里,然后就造成溢出,使系统运行准备好了的SHELL CODE.

溢出的VB例子:

dim a as integer

a=111111111111111

在找到一些有溢出漏洞的机器后,就用溢出工具来对它进行溢出,然后直接拿到SHELL或帐号.

[3]后门程序

后门的服务端,安装在肉鸡上,开机自动等待对方控制.以前的后门都是一个标准的SOCKET在某个端口监听,但是这样很容易被发现,于是便出现了ICMP后门.但是现在的主流还是用TCP的后门.常用的后门有:冰河,TELNET(是WINDOWS的远程管理服务,用OPENTELNET可以远程开启TELNET服务!),DJXYXS.EXE(用来开SERVER的3389服务)

[4]连接工具

其实就是后门客户端.WINDOWS自带了很多,例如3389登陆器的MSTSC.EXE,TELNET客户端TELNET.EXE.......强烈推荐NC,它把许多网络功能汇集到了一起!

[5]破解密码程序

就是用很多的字符串来猜测密码.当猜不到时,就只好死算,A不行换B,B不行换C,C不行换D.......总之很浪费时间,密码长点1年都破不出来,不推荐

[6]进程程序

用来管理进程的,有PSECEC.EXE(远程开别人SHELL的,像TELNET一样,不过对方不需开),PSKILL.EXE(远程,本地杀进程),PSLIST.EXE(远程,本地查看进程).PS系列的3个程序是十分有用的,本人强烈推荐!!它不仅仅能够帮助你管理远程的肉鸡,而且在杀时十分有用,它能杀掉WINDOWS TASK MANER杀不掉的进程.

(6)黑前准备

[1]首先,你要有一台能跑的电脑(这不是废话吗),

[2]是要有操作系统(最好是一个WINDOWS 2000 SERVER,一个LINUX,没LINUX也可以,2000PRO也可以,不过2000SERVER可以给自己练习,强烈推荐SERVER)

[3]有网络,最好是宽带,不是的话要有快的肉鸡才行.

[3]安装一个防火墙,推荐天网2.5.1

[4]注册一个QQ,有邮箱,注册一个空间(注册地址.websamba,支持FTP,WWW)

[5]别急,把前面的文章再看一便(别K我)

三.学习使用DOS基础命令

使用DOS是黑客最最基本的技能,每个人都要会熟练的使用DOS,使用2000的DOS,不用任何工具就可以完成一次入侵,而且大部分的工具都是在DOS窗口的环境下运行的,所以大家一定要学好!!

(1)如何启动DOS

这里说到的DOS,是XP,2000自带的DOS,98正因为对网络的支持很差,所以我们不能入侵98,也不能用98来入侵.所以用98的朋友请把98换成2000或者XP,NT,2003.

DOS在2000里就是CMD.EXE,98里是COMMAND.EXE(2000里也有COMMAND.EXE,不过这个DOS是不支持中文的).启动方法:开始,运行,CMD (或者COMMAND),确定.然后跳出来以下画面:

C:\documents and Settings\Administrator>cmd

Microsoft Windows 2000 [Version 5.00.2195]

(C) 版权所有 1985-2000 Microsoft Corp.

C:\documents and Settings\Administrator>

==================================================================================================

《黒客有什么可怕 设个陷阱逮住他》

如今网上黑客横行,稍不留神就可能被黑客光顾,避如前段时间我们空间商的服务器就被入侵了,数据都被删光了,所以要想在网上生存,做好安全措施是必不可少的。一般我们都只重视对机器进行安全设置,而往往忽略了被入侵后的信息收集问题,今天我就介绍三种让黑客留下痕迹的方法,希望能对大家有所帮助。

一、利用“木马”进行记录

1.木马简介

这里要用到的是一个很特殊的dll木马,它可以把通过终端登陆的用户名、密码,以及域信息记录到指定文件中。不要以为这些信息没什么用哦!有时候就得靠这些零散的信息来找入侵的人。

下载地址:://.chinesehack.org/down/show.asp?id=3770&;down=1

在下载的压缩包内,有三个文件:

SysGina32.dll--这个就是可以记录用户名和密码的东东了。

Gina.exe--这是安装DLL木马用的程序,有了它后安装起来就很方便了。

使用方法.txt--这个很熟悉吧!中文帮助文件哦!有什么不懂的可以查查。

2.安装木马

先把SysGina32.dll和Gina.exe放在同一目录下,并将Gina.exe改名为svchost.exe(你也可以改成其它名字,为的是不让黑客注意到),然后打开CMD,切换到保存这两个文件的文件夹,输入命令:svchost.exe -install,当出现“All Done,Gina setup success”信息时,安装就成功了。

注意:

a.该木马已被杀毒软件查杀,所以安装时请关闭杀毒软件(不是关闭防火墙哦!),而且以后重启时杀毒软件不能一起启动,以后杀一次毒重新装一次该木马。不过如果你能让该木马不被杀毒软件的话,那就没这么麻烦了。

b.为了不让黑客发现我们设的陷阱,最好将Gina.exe文件改名,而且要改的艺术一点,比如上面我把它改成了“svchost.exe”,这样就很难发现了,如果你改成了其它名字,安装时命令就要换成“文件名.exe -install”。

c.SysGina32.dll和Gina.exe这两个文件不一定要复制到系统安装目录的system32下,不过最好不要太引人注意,如果被黑客发现,那就可能适得其反了(木马也会记下你的密码的)。

d.如果出现的信息是“Found Exist Gina”,这说明你机器已经装过该木马了,此时键入“Y”覆盖即可。

3.查看“踪迹”

经过以上设置后,如果有人通过终端服务登录你的机器,那么他的用户名和密码就会被记录到“C:\WINNT\system32\GinaPwd.txt”这个文件中,打开这文件就可以看到入侵者的踪迹了。由于该木马也会记录你的密码,所以每次进入机器时,请先打开GinaPwd.txt这文件,把你的用户名和密码删掉,顺便查一下有没有其它人登录过。

4.删除木马

如果你的机器不幸被人中了该木马,那么请按如下方法删除:

先下载该木马,在CMD下输入命令:gina.exe -remove,当出现“ Gina Dll was removed success”时(如图3),就表示删除成功了,接着重启机器即可。

注意:如果你把gina.exe改名了,命令也要做相应改变:文件名.exe -remove。

二、写个批处理记录黑客行踪

1.认识批处理

对于批处理文件,你可以把它理解成批量完成你指定命令的文件,它的扩展名为 .bat 或 .cmd,只要在文本文件中写入一些命令,并把它保存为.bat 或 .cmd格式,然后双击该文件,系统就会按文本文件中的命令逐条执行,这样可以节省你许多的时间。

2.编写批处理文件

打开记事本,然后输入如下命令:

@echo off

date /t >>d:\3389.txt

attrib +s +h d:\3389.bat

attrib +s +h d:\3389.txt

time /t >>d:\3389.txt

netstat -an |find "ESTABLISHED" |find ":3389" >>d:\3389.txt

然后把文件保存为d:\3389.bat,这里我解释一下命令的意思,date和time是用于获取系统时间的,这样可以让你知道黑客在某天的某个时刻入侵。“attrib +s +h d:\3389.bat”和“attrib +s +h d:\3389.txt”这两个命令是用来隐藏3389.bat和3389.txt这两个文件的,因为在登录时,由于会启动d:\3389.bat这个文件,所以会有一个CMD窗口一闪而过,有经验的黑客应该能判断出这窗口是记录用的,所以他可能会到处找这个记录文件,用了以上两个命令后,即使他用系统自带的搜索功能以3389为关键字进行搜索,也找不到上面3389.bat和3389.txt这两个文件,哈哈!很棒吧!至于“netstat -an |find "ESTABLISHED" |find ":3389" >>d:\3389.txt”这个命令则是记录通过终端的连结状况的,明白了吧!

接下来我们要让系统启动时自动运行d:\3389.bat这文件,我用的方法是修改注册表,依次展开:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon,找到“Userinit”这个键值,这个键值默认为c:\WINNT\system32\userinit.exe,不知你注意到没有,在最后有一个逗号,我们要利用的就是这逗号,比如我上面写的3389.bat文件路径为d:\3389.bat,那么我只要在逗号后面加上“d:\3389.bat”即可,这样启动时3389.bat这文件就会运行,选这个键值的原因是因为它隐蔽,如果是加在Run键值下的话是很容易被发现的。最后提醒一点,键值末尾的逗号别忘了加上去哦!

4.查看记录

前面我们用了attrib命令把3389.bat和3389.txt这两个文件隐藏起来,下面我们来让它们重新显示。

打开CMD,切换到保存这两个文件的路径,这里是切换到“d:\”目录,输入命令:attrib -s -h d:\3389.bat和attrib -s -h d:\3389.txt,这时再到d盘看看,是不是出现了?打开文件即可查看登录情况,从图中我们可以看出,10.51.5.36这IP连结到了我的3389端口(我的IP是10.51.5.35)。

三、记录黑客动作

有了以上两道防线,我们就能知道黑客的用户名、密码、以及入侵时的IP了,不过这样好像还不够,要是能知道黑客都干了些什么就更好了,下面我们再设置一个陷阱,这里要用到的工具是“计算机系统日志”。

下载地址:://js-.skycn.net:8080/down/syslog.zip

该软件的特色就是可以在后台记录所有运行过的程序和窗口名称,并且有具体的时期,以及登录的用户名,很恐怖哦!下面咱们来设陷阱吧!

1.记录日志

双击压缩包内的主程序,点击“软件试用”进入主界面,在“日志文件保存路径”处点击“浏览”选择保存路径并进行命名,这里保存在c:\winnt\log.txt。然后钩选“日志记录随计算机自动启动”。

注意:

a.为了防止黑客找到记录日志的文件,你可以用上面提到的命令:attrib +s +h c:\winnt\log.txt进行隐藏。

b.最好不要将这个记录文件和上面的3389.txt放一个目录下,这样万一被发现其中一个,不至于使另一个也一同被发现。

c.软件在“任务管理器”的进程中显示名称为“syslog”,而且未注册版本会在20分钟后自动停止记录,所以只能用来对付菜鸟黑客啦!而且还得先花点“银子”,哈哈!

接下来在“程序密码保护”处输入一个复杂点的密码,点击“开始日志”。这时软件会提醒你隐藏后的热键为“Ctrl+Q”,请记住这个热键,以后要唤出软件时就得靠它了。

2.查看动作

想知道这样设置后记录下来的东西是什么样吗?那就快来看看吧。怎么样?对这种记录结果你还满意吗?

黑客的守则:

1。不恶意破坏任何的系统,这样只会给你带来麻烦。恶意破坏他人的软体将导致

法律责任,如果你只是使用电脑,那仅为非法使用!!注意: 千万不要破

坏别人的软体或资料!!,

2。不修改任何的系统档,如果你是为了要进入系统而修改它,请在达到目的后将

它改回原状。

3。不要轻易的将你要hack的站台告诉你不信任的朋友。

4。不要在bbs上谈论你hack的任何事情。

5。在post文章的时候不要使用真名。

6。正在入侵的时候,不要随意离开你的电脑。

7。不要侵入或破坏机关的主机。

8。不要在电话

计算机大专自我鉴定

PHP 使用Berkley的socket库来创建它的连接。你可以知道socket只不过是一个数据结构。你使用这个socket数据结构去开始一个客户端和服务器之间的会话。这个服务器是一直在监听准备产生一个新的会话。当一个客户端连接服务器,它就打开服务器正在进行监听的一个端口进行会话。这时,服务器端接受客户端的连接请求,那么就进行一次循环。现在这个客户端就能够发送信息到服务器,服务器也能发送信息给客户端。

产生一个Socket,你需要三个变量:一个协议、一个socket类型和一个公共协议类型。产生一个socket有三种协议供选择,继续看下面的内容来获取详细的协议内容。

定义一个公共的协议类型是进行连接一个必不可少的元素。下面的表我们看看有那些公共的协议类型。

表一:协议

名字/常量 描述

AF_INET 这是大多数用来产生socket的协议,使用TCP或UDP来传输,用在IPv4的地址

AF_INET6 与上面类似,不过是来用在IPv6的地址

AF_UNIX 本地协议,使用在Unix和Linux系统上,它很少使用,一般都是当客户端和服务器在同一台及其上的时候使用

表二:Socket类型

名字/常量 描述

SOCK_STREAM 这个协议是按照顺序的、可靠的、数据完整的基于字节流的连接。这是一个使用最多的socket类型,这个socket是使用TCP来进行传输。

SOCK_DGRAM 这个协议是无连接的、固定长度的传输调用。该协议是不可靠的,使用UDP来进行它的连接。

SOCK_SEQPACKET 这个协议是双线路的、可靠的连接,发送固定长度的数据包进行传输。必须把这个包完整的接受才能进行读取。

SOCK_RAW 这个socket类型提供单一的网络访问,这个socket类型使用ICMP公共协议。(ping、traceroute使用该协议)

SOCK_RDM 这个类型是很少使用的,在大部分的操作系统上没有实现,它是提供给数据链路层使用,不保证数据包的顺序

表三:公共协议

名字/常量 描述

ICMP 互联网控制消息协议,主要使用在网关和主机上,用来检查网络状况和报告错误信息

UDP 用户数据报文协议,它是一个无连接,不可靠的传输协议

TCP 传输控制协议,这是一个使用最多的可靠的公共协议,它能保证数据包能够到达接受者那儿,如果在传输过程中发生错误,那么它将重新发送出错数据包。

现在你知道了产生一个socket的三个元素,那么我们就在php中使用socket_create()函数来产生一个socket。这个 socket_create()函数需要三个参数:一个协议、一个socket类型、一个公共协议。socket_create()函数运行成功返回一个包含socket的类型,如果没有成功则返回false。

Resourece socket_create(int protocol, int socketType, int commonProtocol);

现在你产生一个socket,然后呢?php提供了几个操纵socket的函数。你能够绑定socket到一个IP,监听一个socket的通信,接受一个socket;现在我们来看一个例子,了解函数是如何产生、接受和监听一个socket。

<?php

$commonProtocol = getprotobyname(“tcp”);

$socket = socket_create(AF_INET, SOCK_STREAM, $commonProtocol);

socket_bind($socket, ‘localhost’, 1337);

socket_listen($socket);

// More socket functionality to come

>上面这个例子产生一个你自己的服务器端。例子第一行,

$commonProtocol = getprotobyname(“tcp”);

使用公共协议名字来获取一个协议类型。在这里使用的是TCP公共协议,如果你想使用UDP或者ICMP协议,那么你应该把getprotobyname() 函数的参数改为“udp”或“icmp”。还有一个可选的办法是不使用getprotobyname()函数而是指定SOL_TCP或SOL_UDP在 socket_create()函数中。

$socket = socket_create(AF_INET, SOCK_STREAM, SOL_TCP);

例子的第二行是产生一个socket并且返回一个socket的实例。在你有了一个socket的实例以后,你就必须把socket绑定到一个IP地址和某一个端口上。

socket_bind($socket, ‘localhost’, 1337);

在这里你绑定socket到本地计算机(127.0.0.1)和绑定socket到你的1337端口。然后你就需要监听所有进来的socket连接。

socket_listen($socket);

在第四行以后,你就需要了解所有的socket函数和他们的使用。

表四:Socket函数

函数名 描述

socket_accept() 接受一个Socket连接

socket_bind() 把socket绑定在一个IP地址和端口上

socket_clear_error() 清除socket的错误或者最后的错误代码

socket_close() 关闭一个socket

socket_connect() 开始一个socket连接

socket_create_listen() 在指定端口打开一个socket监听

socket_create_pair() 产生一对没有区别的socket到一个数组里

socket_create() 产生一个socket,相当于产生一个socket的数据结构

socket_get_option() 获取socket选项

socket_getpeername() 获取远程类似主机的ip地址

socket_getsockname() 获取本地socket的ip地址

socket_iovec_add() 添加一个新的向量到一个分散/聚合的数组

socket_iovec_alloc() 这个函数创建一个能够发送接收读写的iovec数据结构

socket_iovec_delete() 删除一个已经分配的iovec

socket_iovec_fetch() 返回指定的iovec的数据

socket_iovec_free() 释放一个iovec

socket_iovec_set() 设置iovec的数据新值

socket_last_error() 获取当前socket的最后错误代码

socket_listen() 监听由指定socket的所有连接

socket_read() 读取指定长度的数据

socket_readv() 读取从分散/聚合数组过来的数据

socket_recv() 从socket里结束数据到缓存

socket_recvfrom() 接受数据从指定的socket,如果没有指定则默认当前socket

socket_recvmsg() 从iovec里接受消息

socket_select() 多路选择

socket_send() 这个函数发送数据到已连接的socket

socket_sendmsg() 发送消息到socket

socket_sendto() 发送消息到指定地址的socket

socket_set_block() 在socket里设置为块模式

socket_set_nonblock() socket里设置为非块模式

socket_set_option() 设置socket选项

socket_shutdown() 这个函数允许你关闭读、写、或者指定的socket

socket_strerror() 返回指定错误号的详细错误

socket_write() 写数据到socket缓存

socket_writev() 写数据到分散/聚合数组

(注: 函数介绍删减了部分原文内容,函数详细使用建议参考英文原文,或者参考PHP手册)

以上所有的函数都是PHP中关于socket的,使用这些函数,你必须把你的socket打开,如果你没有打开,请编辑你的php.ini文件,去掉下面这行前面的注释:

extension=php_sockets.dll

如果你无法去掉注释,那么请使用下面的代码来加载扩展库:

<?php

if(!extension_loaded(‘sockets’))

{

if(strtoupper(substr(PHP_OS, 3)) == “WIN”)

{

dl(‘php_sockets.dll’);

}

else

{

dl(‘sockets.so’);

}

}

>如果你不知道你的socket是否打开,那么你可以使用phpinfo()函数来确定socket是否打开。你通过查看phpinfo信息了解socket是否打开。如下图:

查看phpinfo()关于socket的信息

◆ 产生一个服务器

现在我们把第一个例子进行完善。你需要监听一个指定的socket并且处理用户的连接。

<?php

$commonProtocol = getprotobyname("tcp");

$socket = socket_create(AF_INET, SOCK_STREAM, $commonProtocol);

socket_bind($socket, 'localhost', 1337);

socket_listen($socket);

// Accept any incoming connections to the server

$connection = socket_accept($socket);

if($connection)

{

socket_write($connection, "You he connected to the socket.../n/r");

}

>你应该使用你的命令提示符来运行这个例子。理由是因为这里将产生一个服务器,而不是一个Web页面。如果你尝试使用Web浏览器来运行这个脚本,那么很有可能它会超过30秒的限时。你可以使用下面的代码来设置一个无限的运行时间,但是还是建议使用命令提示符来运行。

set_time_limit(0);

在你的命令提示符中对这个脚本进行简单测试:

Php.exe example01_server.php

如果你没有在系统的环境变量中设置php解释器的路径,那么你将需要给php.exe指定详细的路径。当你运行这个服务器端的时候,你能够通过远程登陆(telnet)的方式连接到端口1337来测试这个服务器。如下图:

上面的服务器端有三个问题:1. 它不能接受多个连接。2. 它只完成唯一的一个命令。3. 你不能通过Web浏览器连接这个服务器。

这个第一个问题比较容易解决,你可以使用一个应用程序去每次都连接到服务器。但是后面的问题是你需要使用一个Web页面去连接这个服务器,这个比较困难。你可以让你的服务器接受连接,然后些数据到客户端(如果它一定要写的话),关闭连接并且等待下一个连接。

在上一个代码的基础上再改进,产生下面的代码来做你的新服务器端:

<?php

// Set up our socket

$commonProtocol = getprotobyname("tcp");

$socket = socket_create(AF_INET, SOCK_STREAM, $commonProtocol);

socket_bind($socket, 'localhost', 1337);

socket_listen($socket);

// Initialize the buffer

$buffer = "NO DATA";

while(true)

{

// Accept any connections coming in on this socket

$connection = socket_accept($socket);

printf("Socket connected/r/n");

// Check to see if there is anything in the buffer

if($buffer != "")

{

printf("Something is in the buffer...sending data.../r/n");

socket_write($connection, $buffer . "/r/n");

printf("Wrote to socket/r/n");

}

else

{

printf("No Data in the buffer/r/n");

}

// Get the input

while($data = socket_read($connection, , PHP_NORMAL_READ))

{

$buffer = $data;

socket_write($connection, "Information Received/r/n");

printf("Buffer: " . $buffer . "/r/n");

}

socket_close($connection);

printf("Closed the socket/r/n/r/n");

}

>这个服务器端要做什么呢?它初始化一个socket并且打开一个缓存收发数据。它等待连接,一旦产生一个连接,它将打印“Socket connected”在服务器端的屏幕上。这个服务器检查缓冲区,如果缓冲区里有数据,它将把数据发送到连接过来的计算机。然后它发送这个数据的接受信息,一旦它接受了信息,就把信息保存到数据里,并且让连接的计算机知道这些信息,最后关闭连接。当连接关闭后,服务器又开始处理下一次连接。(翻译的烂,附上原文)

This is what the server does. It initializes the socket and the buffer that you use to receive

and send data. Then it waits for a connection. Once a connection is created it prints

“Socket connected” to the screen the server is running on. The server then checks to see if

there is anything in the buffer; if there is, it sends the data to the connected computer.

After it sends the data it waits to receive information. Once it receives information it stores

it in the data, lets the connected computer know that it has received the information, and

then closes the connection. After the connection is closed, the server starts the whole

process again.

◆ 产生一个客户端

处理第二个问题是很容易的。你需要产生一个php页连接一个socket,发送一些数据进它的缓存并处理它。然后你又个处理后的数据在还顿,你能够发送你的数据到服务器。在另外一台客户端连接,它将处理那些数据。

To solve the second problem is very easy. You need to create a PHP page that connects to

a socket, receive any data that is in the buffer, and process it. After you he processed the

data in the buffer you can send your data to the server. When another client connects, it

will process the data you sent and the client will send more data back to the server.

下面的例子示范了使用socket:

<?php

// Create the socket and connect

$socket = socket_create(AF_INET, SOCK_STREAM, SOL_TCP);

$connection = socket_connect($socket,’localhost’, 1337);

while($buffer = socket_read($socket, , PHP_NORMAL_READ))

{

if($buffer == “NO DATA”)

{

echo(“<p>NO DATA</p>”);

break;

}

else

{

// Do something with the data in the buffer

echo(“<p>Buffer Data: “ . $buffer . “</p>”);

}

}

echo(“<p>Writing to Socket</p>”);

// Write some test data to our socket

if(!socket_write($socket, “SOME DATA/r/n”))

{

echo(“<p>Write failed</p>”);

}

// Read any response from the socket

while($buffer = socket_read($socket, , PHP_NORMAL_READ))

{

echo(“<p>Data sent was: SOME DATA<br> Response was:” . $buffer . “</p>”);

}

echo(“<p>Done Reading from Socket</p>”);

>这个例子的代码演示了客户端连接到服务器。客户端读取数据。如果这是第一时间到达这个循环的首次连接,这个服务器将发送“NO DATA”返回给客户端。如果情况发生了,这个客户端在连接之上。客户端发送它的数据到服务器,数据发送给服务器,客户端等待响应。一旦接受到响应,那么它将把响应写到屏幕上。

怎么断开指定IP连接?

自我鉴定是个人在一个时期的自我总结,自我鉴定使我们及时找出错误并改正,让我们来为自己写一份自我鉴定吧。你所见过的自我鉴定应该是什么样的?下面是我帮大家整理的计算机大专自我鉴定200字(精选5篇),欢迎阅读与收藏。

计算机大专自我鉴定1时光匆匆溜走,短短三年的大学生活即将过去。在菁菁校园中,老师的教诲,同学的友爱以及各方面,使我获得了许多知识,懂得了许多道理。为了更好地适应社会的需要,我在掌握好学校课程的前提下,充分利用课余时间,阅读了大量的课外读物,拓宽了自己的知识面。在校期间,我一直致力于将自己培养成一专多能的复合型人才。

平时学习勤奋刻苦,专业基础扎实,所修专业成绩优异,广泛认真地学习专业及专业以外的各种理论知识,基础很重要。

计算机大专自我鉴定2我叫杨蕊,性格活泼开朗,做事稳重,有上进心,与人能够和睦相处,对生活充满了信心。曾在“北京信元科技有限公司”就职呼入客服人员一年,接触过不同的人和事物,有一定的实践经验。熟悉计算机应用,曾获得NIT电子表格模块、全国计算机一级证书、演示文稿制作、网页制作证书、校级优秀共青团员、校级优秀学生干部。现利用业余时间,就读于北京广播电视大学,能够合理的安排好自己的作息时间。如果您把信任和希望给我,那么我自信,以我的能力和我做事认真的态度,将是您最满意的答案。

计算机大专自我鉴定3我对服务器,工作站,交换机,路由器,打印机,传真机具有配置维护和基本维修的实战工作经验,对监控系统、监控数据集,有线数字电视,电话语音系统等安装与维护有据实的工作经验,对Microsoft。SQLServer数据库的熟练操作。

本人在亚华酒店工作期间多次提出并一同参与了重组布线为酒店节约大笔成本费用!我热情随和,活波开朗,具有进取精神和团队精神,有较强的动手能力。良好协调沟通能力,适应力强,反应快、积极、灵活,爱创新!提高自己,适应工作的需要。所以我希望找一份与自身知识结构相关的工作,来发展自己!具有一定的社会交往能力,具有优秀的组织和协调能力。

计算机大专自我鉴定4大学生活转瞬即逝,转眼之间,作为计算机应用技术专业的我即将告别大学生活,告别亲爱的同学和敬爱的老师,告别我的`母校——×××大学。美好的时光总是太短暂,也走得太匆匆。如今站在临毕业的门坎上,回首在×××大学计算机应用技术专业学习和生活的点点滴滴,感慨颇多,有过期待,也有过迷茫,有过欢笑,也有过悲伤。

本人在计算机应用技术专业老师的教诲下,在计算机应用技术班同学们的帮助下,通过不断地学习计算机应用技术专业理论知识和参与计算机应用技术专业相关实践活动,

计算机大专自我鉴定5掌握面向对象编程的思想,扎实的C功底,熟练掌握VC,VS.NET等开发工具;掌握COM技术,有COM开发经验;熟悉MFC、SDK、多线程、gdi、winsocket等;熟悉各种网络协议,如:tcp/ip,,soap协议;深入理解XML,有丰富的XML开发经验,熟练掌握DOM、SAX解析过程;熟悉SQLSERVER,能够独立完成系统的分析、设计和开发。有良好的编程习惯,能编写高内聚松耦合的模块。有较强的团队合作精神。善于总结开发经验,能够合理的运用设计模式进行开发,热爱编程工作,并具有良好的自学能力,适应能力,做事积极性高。

close wait是什么

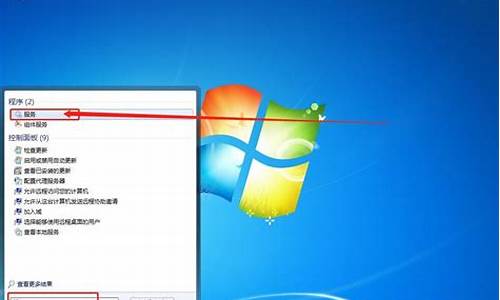

限制指定IP无法访问即可断开相应连接:

点击“新建规则”:

选择“自定义”:

不用选择,默认“所有程序”,下一步:

继续默认,下一步,然后在自定义应用中添加指定的IP(需要过滤的IP):

选择“阻止链接”,下一步:

选择需要生效的域,一般默认就好,下一步;

填写规则名称及注释,点击完成配置即可生效,这时就可以断开刚刚填写的IP的连接了:

485有极性连线和无极性连线的区别

close wait的意思到底是什么?下面是我给大家整理的close wait是什么,供大家参阅!

close wait是什么等待结束

浅谈CLOSE WAITTCP 有很多连接状态,每一个都够聊十块钱儿的,比如我们以前讨论过TIME_WAIT 和FIN_WAIT1,最近时不时听人提起 CLOSE_WAIT,感觉有必要梳理一下。

所谓 CLOSE_WAIT,借用某位大牛的话来说应该倒过来叫做 WAIT_CLOSE,也就是说「等待关闭」,如果你还不理解其含义,可以看看 TCP 关闭连接时的图例:

TCP Close

不要被图中的 client 和 server 所迷惑,你只要记住:主动关闭的一方发出 FIN 包,被动关闭的一方响应 ACK 包,此时,被动关闭的一方就进入了 CLOSE_WAIT 状态。如果一切正常,稍后被动关闭的一方也会发出 FIN 包,然后迁移到 LAST_ACK 状态。

通常,CLOSE_WAIT 状态在服务器停留时间很短,如果你发现大量的 CLOSE_WAIT 状态,那么就意味着被动关闭的一方没有及时发出 FIN 包,一般有如下几种可能:

程序问题:代码层面遗漏或者死循环之类的,没有 close 相应的 socket 连接。

响应太慢:对方已经 timeout 了,本方还忙于耗时逻辑,导致 close 被延后。

BACKLOG 太大:队列堆积严重,导致多余的请求来不及消费就被关闭了。

如果遭遇了 CLOSE_WAIT 故障,那么需要立刻通过「netstat」或者「ss」命令来判断 CLOSE_WAIT 连接是哪些进程引起的,如果是我们自己写的一些程序,比如用 HttpClient 自定义的蜘蛛,那么八九不离十是忘记了 close 相应的 socket,如果是一些使用广泛的程序,比如 Tomcat 之类的,那么不太可能是它们自身的 BUG,更可能是响应速度太慢或者 BACKLOG 设置过大导致的故障。

此外还有一点需要说明:按照前面图例所示,当被动关闭的一方处于 CLOSE_WAIT 状态时,主动关闭的一方处于 FIN_WAIT2 状态。 那么为什么我们总听说 CLOSE_WAIT 状态过多的故障,但是却相对少听说 FIN_WAIT2 状态过多的故障呢?这是因为 Linux 有一个「tcp_fin_timeout」设置,控制了 FIN_WAIT2 的最大生命周期。坏消息是 CLOSE_WAIT 没有类似的设置,如果不重启进程,那么 CLOSE_WAIT 状态很可能会永远持续下去;好消息是如果连接开启了 keepalive机制,那么可以通过对应的设置来清理无效连接,不过 keepalive 是治标不治本的方法,还是应该对照前面的解释找到问题的症结才对。

本来想多写点的,但是着急下班回家,就写到这吧,结尾推荐两个案例:

PHP升级导致系统负载过高问题分析

又见CLOSE_WAIT

CLOSE WAIT状态的生成原因首先我们知道,如果我们的Client程序处于CLOSE_WAIT状态的话,说明套接字是被动关闭的!

因为如果是Server端主动断掉当前连接的话,那么双方关闭这个TCP连接共需要四个packet:

Server ---> FIN ---> Client

Server <--- ACK <--- Client

这时候Server端处于FIN_WAIT_2状态;而我们的程序处于CLOSE_WAIT状态。

Server <--- FIN <--- Client

这时Client发送FIN给Server,Client就置为LAST_ACK状态。

Server ---> ACK ---> Client

Server回应了ACK,那么Client的套接字才会真正置为CLOSED状态。

我们的程序处于CLOSE_WAIT状态,而不是LAST_ACK状态,说明还没有发FIN给Server,那么可能是在关闭连接之前还有许多数据要发送或者其他事要做,导致没有发这个FIN packet。

原因知道了,那么为什么不发FIN包呢,难道会在关闭己方连接前有那么多事情要做吗?

elssann举例说,当对方调用closesocket的时候,我的程序正在调用recv中,这时候有可能对方发送的FIN包我没有收到,而是由TCP代回了一个ACK包,所以我这边套接字进入CLOSE_WAIT状态。

所以他建议在这里判断recv函数的返回值是否已出错,是的话就主动closesocket,这样防止没有接收到FIN包。

因为前面我们已经设置了recv超时时间为30秒,那么如果真的是超时了,这里收到的错误应该是WSAETIMEDOUT,这种情况下也可以主动关闭连接的。

还有一个问题,为什么有数千个连接都处于这个状态呢?难道那段时间内,服务器端总是主动拆除我们的连接吗?

不管怎么样,我们必须防止类似情况再度发生!

首先,我们要保证原来的端口可以被重用,这可以通过设置SO_REUSEADDR套接字选项做到:

重用本地地址和端口

以前我总是一个端口不行,就换一个新的使用,所以导致让数千个端口进入CLOSE_WAIT状态。如果下次还发生这种尴尬状况,我希望加一个限定,只是当前这个端口处于CLOSE_WAIT状态!

在调用

sockConnected = socket(AF_INET, SOCK_STREAM, 0);

之后,我们要设置该套接字的选项来重用:

/// 允许重用本地地址和端口:

/// 这样的好处是,即使socket断了,调用前面的socket函数也不会占用另一个,而是始终就是一个端口

/// 这样防止socket始终连接不上,那么按照原来的做法,会不断地换端口。

int nREUSEADDR = 1;

setsockopt(sockConnected,

SOL_SOCKET,

SO_REUSEADDR,

(const char*)&nREUSEADDR,

sizeof(int));

教科书上是这么说的:这样,如服务器关闭或者退出,造成本地地址和端口都处于TIME_WAIT状态,那么SO_REUSEADDR就显得非常有用。

也许我们无法避免被冻结在CLOSE_WAIT状态永远不出现,但起码可以保证不会占用新的端口。

其次,我们要设置SO_LINGER套接字选项:

从容关闭还是强行关闭?

LINGER是?拖延?的意思。

默认情况下(Win2k),SO_DONTLINGER套接字选项的是1;SO_LINGER选项是,linger为{l_onoff:0,l_linger:0}。

如果在发送数据的过程中(send()没有完成,还有数据没发送)而调用了closesocket(),以前我们一般取的措施是?从容关闭?:

因为在退出服务或者每次重新建立socket之前,我都会先调用

/// 先将双向的通讯关闭

shutdown(sockConnected, SD_BOTH);

/// 安全起见,每次建立Socket连接前,先把这个旧连接关闭

closesocket(sockConnected);

我们这次要这么做:

设置SO_LINGER为零(亦即linger结构中的l_onoff域设为非零,但l_linger为0),便不用担心closesocket调用进入?锁定?状态(等待完成),不论是否有排队数据未发送或未被确认。这种关闭方式称为?强行关闭?,因为套接字的虚电路立即被复位,尚未发出的所有数据都会丢失。在远端的recv()调用都会失败,并返回WSAECONNRESET错误。

在connect成功建立连接之后设置该选项:

linger m_sLinger;

m_sLinger.l_onoff = 1; // (在closesocket()调用,但是还有数据没发送完毕的时候容许逗留)

m_sLinger.l_linger = 0; // (容许逗留的时间为0秒)

setsockopt(sockConnected,

SOL_SOCKET,

SO_LINGER,

(const char*)&m_sLinger,

sizeof(linger));

总结

也许我们避免不了CLOSE_WAIT状态冻结的再次出现,但我们会使影响降到最小,希望那个重用套接字选项能够使得下一次重新建立连接时可以把CLOSE_WAIT状态踢掉。

我的意思是:当一方关闭连接后,另外一方没有检测到,就导致了CLOSE_WAIT的出现,上次我的一个朋友也是这样,他写了一个客户端和 APACHE连接,当APACHE把连接断掉后,他没检测到,出现了CLOSE_WAIT,后来我叫他检测了这个地方,他添加了调用 closesocket的代码后,这个问题就消除了。

如果你在关闭连接前还是出现CLOSE_WAIT,建议你取消shutdown的调用,直接两边closesocket试试。

另外一个问题:

比如这样的一个例子:

当客户端登录上服务器后,发送身份验证的请求,服务器收到了数据,对客户端身份进行验证,发现密码错误,这时候服务器的一般做法应该是先发送一个密码错误的信息给客户端,然后把连接断掉。

如果把

m_sLinger.l_onoff = 1;

m_sLinger.l_linger = 0;

这样设置后,很多情况下,客户端根本就收不到密码错误的消息,连接就被断了。

出现CLOSE_WAIT的原因很简单,就是某一方在网络连接断开后,没有检测到这个错误,没有执行closesocket,导致了这个状态的实现,这在TCP/IP协议的状态变迁图上可以清楚看到。同时和这个相对应的还有一种叫TIME_WAIT的。

另外,把SOCKET的SO_LINGER设置为0秒拖延(也就是立即关闭)在很多时候是有害处的。

还有,把端口设置为可复用是一种不安全的网络编程方法。

能不能解释请看这里

://blog.csdn.net/cqq/archive/2005/01/26/269160.aspx

再看这个图:

断开连接的时候,

当发起主动关闭的左边这方发送一个FIN过去后,右边被动关闭的这方要回应一个ACK,这个ACK是TCP回应的,而不是应用程序发送的,此时,被动关闭的一方就处于CLOSE_WAIT状态了。如果此时被动关闭的这一方不再继续调用closesocket,那么他就不会发送接下来的FIN,导致自己老是处于CLOSE_WAIT。只有被动关闭的这一方调用了closesocket,才会发送一个FIN给主动关闭的这一方,同时也使得自己的状态变迁为LAST_ACK。

比如被动关闭的是客户端。。。

当对方调用closesocket的时候,你的程序正在

int nRet = recv(s,....);

if (nRet == SOCKET_ERROR)

{// closesocket(s);return FALSE;}

很多人就是忘记了那句closesocket,这种代码太常见了。

我的理解,当主动关闭的一方发送FIN到被动关闭这边后,被动关闭这边的TCP马上回应一个ACK过去,同时向上面应用程序提交一个ERROR,导致上面的SOCKET的send或者recv返回SOCKET_ERROR,正常情况下,如果上面在返回SOCKET_ERROR后调用了 closesocket,那么被动关闭的者一方的TCP就会发送一个FIN过去,自己的状态就变迁到LAST_ACK.

网络安全是哪个专业

485有极性连线和无极性连线的区别

有极性就是指有正负极区别的电容。比如电解电容,钽电容。

无极性电容,是指没有正负极之分的电容。比如薄膜电容,瓷片电容。

电容根据他们的材质,据顶他们的特性。比如电解电容,主要特点是大容值,目前超级电容(双电层电解电容法拉电容)可以做到上万法拉。瓷片电容皮律特性好。钽电容稳定性好。等等等等。不再赘述。

接近开关有极性和无极性的区别?接近开关除了两线制无极性可以使用交流电源。

三线制和四线制的接近开关都使用直流电源,所以是有极性的。并且根据内部线路不同,分为PNP型和NPN型两种输出形式。

宽频连线和星空极速连线的区别用星空极速可以发灵通简讯

每月可以免费传送200条 超过200条的 超过部分按照0.08元每条收取费用,在宽频包月费里扣(以绍兴电信为列)

socket连线和连线的区别由于通常情况下Socket连线就是TCP连线,因此Socket连线一旦建立,通讯双方即可开始相互发送资料内容,直到双方连线断开。但在实际网 络应用中,客户端到伺服器之间的通讯往往需要穿越多个中间节点,例如路由器、闸道器、防火墙等,大部分防火墙预设会关闭长时间处于非活跃状态的连线而导致 Socket 连线断连,因此需要通过轮询告诉网路,该连线处于活跃状态。

而HTTP连线使用的是“请求—响应”的方式,不仅在请求时需要先建立连线,而且需要客户端向伺服器发出请求后,伺服器端才能回复资料。

很多情况下,需要伺服器端主动向客户端推送资料,保持客户端与伺服器资料的实时与同步。此时若双方建立的是Socket连线,伺服器就可以直接将数 据传送给客户端;若双方建立的是HTTP连线,则伺服器需要等到客户端传送一次请求后才能将资料传回给客户端,因此,客户端定时向伺服器端传送连线请求, 不仅可以保持线上,同时也是在“询问”伺服器是否有新的资料,如果有就将资料传给客户端。

其实这样比是有问题的,实际上是一种应用级协议,常用的是1.0和 1.1协议。而socket则是一个连线,它直接在链路层上进行连线。在该连线的基础之可以实现各种应用级协议。如通过socket可以实现ftp协议、、、NetBIOS

建立起一个TCP连线需要经过“三次握手”:

第一次握手:客户端传送syn包(syn=j)到伺服器,并进入SYN_SEND状态,等待伺服器确认;

第二次握手:伺服器收到syn包,必须确认客户的SYN(ack=j+1),同时自己也传送一个SYN包(syn=k),即SYN+ACK包,此时伺服器进入SYN_RECV状态;

第三次握手:客户端收到伺服器的SYN+ACK包,向伺服器传送确认包ACK(ack=k+1),此包传送完毕,客户端和伺服器进入ESTABLISHED状态,完成三次握手。

握手过程中传送的包里不包含资料,三次握手完毕后,客户端与伺服器才正式开始传送资料。理想状态下,TCP连线一旦建立,在通讯双方中的任何一方主动关闭连线之前,TCP 连线都将被一直保持下去。断开连线时伺服器和客户端均可以主动发起断开TCP连线的请求,断开过程需要经过“四次握手”(过程就不细写了,就是伺服器和客户端互动,最终确定断开)

socket是长连线,将tcp/ip协议封装后传输,安全性高,而且两端终端联通后一直连线。

是短连线,直接工作在应用层,终端传送请求就联通,服务请求完就断开。

连线:连线就是所谓的短连线,即客户端向伺服器端传送一次请求,伺服器端响应后连线即会断掉;

socket连线:socket连线就是所谓的长连线,理论上客户端和伺服器端一旦建立起连线将不会主动断掉;但是由于各种环境因素可能会是连线断开,比如说:伺服器端或客户端主机down了,网路故障,或者两者之间长时间没有资料传输,网路防火墙可能会断开该连线以释放网路。所以当一个socket连线中没有资料的传输,那么为了维持连线需要传送心跳讯息~~具体心跳讯息格式是开发者自己定义的

:2cto.//201609/545559.

其实这样比是有问题的,实际上是一种应用级协议,常用的是1.0和 1.1协议。而socket则是一个连线,它直接在链路层上进行连线。在该连线的基础之可以实现各种应用级协议。如通过socket可以实现ftp协议、、、NetBIOS、Win、Iron等等,甚至于可以实现蓝芽(蓝芽连线在.中不被支援,是因为socket所需引数的协议簇中列举中没有蓝芽,但可以直接通过资料,实现与蓝芽的通讯)。所以是一个协议与Socket连线是没有可比性的,在.中,可实现协议的连线。

正是因为socket功能的强大,所以对于socket程式设计一般用于特殊一点的协议或高效能网路要求的情况下才使用这种程式设计。如果是一般的tcp/ip,在.中已经实现了其功能封装。例如WebClient实现/,再如. 4.5新增的HttpClient也可以实现同的功能。但这些功能较为狭窄,那么在.中的可插入协议是一个中庸的选择。目前实现的有HttpWebRequest/FtpWebRequest。并且可继承WebRequest实现自己的可插入协议。

也就是说,如果我们与Client或WebClient与Scoket相比的话,WebCli/HttpClient是实现特定功能的Socket封装,它减少开发周期,但底层还是Socket。如果WebRequest与Socket相比的话,WebRequest是实现特定协议的Socket封闭,并可实现可插入协议。换句来说,WebClient是完完全全的一个通讯类,而WebRequest则算是一个协议开发类(它已经实现了FtpWebRequest及HttpWebRequest),而Socket则是底层开发。

左连线和又连线的区别?PHP 求助,SOCKET收不到响应

问题一:和网络安全有关的是什么专业? 像你说的那样我告诉你:是软件编程技术也叫软件开发技术。写软件很强大的,你可以随心所欲的写你自己想要达到某种目的的东西,像黑客就是你想出来控制别人的电脑。熊猫烧香知道这个吧,当时把整个亚洲的电脑都弄跨了,什么概念,但你不知道这却是一个人初中毕业生一个人整出来的,而他所用的技术就是软件编程技术,这可以用到军事、航空、医疗、电器、消费类电子等中去。很有发展前途的 ,以后的社会将是只能话社会,所用的技术就是软件开发技术了,所以我认为你现在还有这个机会,还是多多看往前方为好。如果你有想法的话你可以去“东方赛富学院”看看,他们在软件编程、嵌入式开发、android系统、手机开发等技术领域是非常专业的,老师也非常厉害,你可以去了解一下,我觉得会对你将来的发展有所帮助的。祝你好运~

问题二:计算机网络安全专业要学什么? 10分

问题三:网络安全专业和程序员有什么区别? 先说网络安全专业吧, 网络安全其实说白了就是网工专业,网工最基本的工作是布置整个公司的网络,建立局域网,怎么连接交换机,怎么配置路由器,怎么分配IP等等。 高深一点的工作可能就是在局域网内搭建一个小型服务器,来为公司或者组织提供某项服务。

然后是程序员,程序员主要的工作就是做开发,比如网站开发,APP开发等等,说通俗点就是写代码,写各种各样的代码来为自己开发的项目增加一些功能,比如公司正在开发一个网站,想为网站增加一个会员系统,这就需要程序员通过写代码来实现。一般程序员会掌握很多种代码,C语言啦,C++啦,ja啦,php啦,python啦等等 当然,并不是所有的程序员掌握的语言都是一样的,开发不同项目的程序员掌握的语言也是不同的,这要根据自己的开发项目来决定

最简单来说,网工的工作是到处乱跑的,而程序员的工作就是一直坐在那不动的。 一个是写代码的,一个是拉网线的。

-------河南新华网络运营协会很高兴为您解答!!

问题四:网络安全是属于计算机的哪一个专业? 本科中网络安全属于计算机科学与技术学科的网络工程专业的一个方向

本科中还有信息安全专业属于网络空间安全学科

问题五:网络安全是属于计算机的哪一个专业 本科中网络安全属于计算机科学与技术学科的网络工程专业的一个方向

本科中还有信息安全专业属于网络空间安全学科

问题六:网络安全工程师 是要学什么专业的? 冲着你这100分,给你说点实话吧。本人做IT技术多年,软件开发、系统集成、网络维护、网络安全都有所涉及。目前网络安全来讲在一个企业内一般不会专门设置职位,一般由网管兼任或者外协专业公司承担。国内的北极星、北塔等公司在这方面开展了不少服务。 就网络安全来讲涉及面太广了,你所学的东西还不足以承担网络安全这个职位,网络安全涉及基础建设(电磁屏蔽、物理隔离、网闸等)、网络层面的防火墙设置、路由安全、网络规划安全、IPS等技术、另外还有软件层面的,如通讯协议、数据库、密码学等等。 企业里的安全工程师可能涉及的不只是你目前所学的东西,就网络安全职位来讲,设置专门网络安全职位的公司一般都有着较为复杂的信息化应用,包括以上所列述的技术之外还有管理方法、控制体系等制度方面的东西,所以要求应该比较高,应该包括很多门类的知识,不只是会技术就能够完全胜任的。 建议你先从基础的网络系统集成或是网管理着手,不要犯眼高手低的通病,扎实钻研技术,积累经验,及时提高专业技能,特别是相关认证的获得。到时候自然就水到渠成了。

问题七:网络安全工程师都要学习什么 作为一位即将成为网络工程师的我们是不是真的清楚网络工程师到底是什么呢?

那么我就来对大家说一下网络工程师应具备的基本素质:

1:通晓计算机理论以及网络基础理论,熟悉网络技术系统基础。

2:精通网络设备调试技术,服务器调试技术,基础应用平台调试技术或其中之一。掌握一种售后调试技术,是网络工程师必备的技能。

3:精通网络平台设计,服务器平台设计,基础应用平台设计或其中之一。能够设计相应的网络系统和应用系统,是售前技能掌握情况的重要指标。

4:良好的口头语言表达能力和文字表达能力。在系统集成实施的各个阶段,诸如用户交流,方案与标书撰写,述标与答疑,用户培训和竣工文档编写等工作中,写作能力和口才是重要的基本素质。

5:较高的计算机专业英语水平。越是高端的产品,英语使用的几率越高,有时还需要英语听说能力,而在某些国际招标项目中,英文写作能力将受到考验。

6:良好的人际交流能力和与他人协同工作能力,团体合作意识。网络工程师应是一个善于与人沟通,善于与人建立良好关系的人。

7:具有在压力环境下现场解决问题的能力。尤其是在用户现场安装调试或售后故障维修时遇到技术难题的情况下,现场可用很少,打电话寻求支援又不方便,一旁更有用户审视的目光,这种环境是对工程师的智商,情商,技术水平和调试经验的综合考验。

8:广博的知识面。系统集成涵盖的范围很广,网络工程师应该一专多能,一精多通。

以 上八点是我认为作为一个合格的网络工程师必备的工作素质,也就是基本素材。希望大一大二计算机系的师弟师妹们做的心中有数!但如果具备了以上的所有条件, 并且也能够很好的体现在工作中,我认为还不能算是一个优秀的网络工程师。当然,离顶尖的高级网络工程师更是有一段距离。

怎 样算是真正的网络工程师呢? 网络时代已经来临。我们都知道,社会生活高度电子化,使网络已经成为人们生活不可或缺的一部分。电子商务、电子政务、远程教育已充斥着人们的生活、工作、 学习中的每一个环节。而这一切,都需要大量的网络人才来支撑,可以说,网络人才是当今的宠儿。网络工程师已成为现在最热门的职业之一,那么,具备什么样的 素质才能称之为真正的工程师呢?

从知识结构的角度看,网络工程师必须有比较全面的理论架构。网络工程与网络维护者是两个完全不同的概念,后者只要求对某个操作系统,或某个基于网络的软件 熟悉,并能够处理这方面的问题就可以了。而网络工程师则要求对网络整体有清晰的把握,能够处理随时可能发生的问题。网络是复杂的,可能出现的问题涉及到方 方面面,没有较完整的知识结构是不可能胜任这方面的工作的。举个简单的例子,网络由于调整或升级突然出现局域断网的情况,这其中的原因可能是路由模块配置 问题,也可能是光纤收发故障,或者又是某个代理服务器停止服务……网络工程师只有掌握这些软硬件知识,才可能在很短的时间内找出问题所在,顺利解决问题。 网络工程师分很多种,我就以一般的局域网设计与管理员来举例,一个合格的网络工程师,应具备如下知识:

首先,要有扎实的硬件基础,包括精通服务器及路由器、交换机设备等硬件的结构、性能指标等。进行系统设计时,硬件的性能指标都是网络工程师要充分考虑的因素。进行维护就更不用讲了。

其次,要掌握最常用的网络操作系统,如Win2003和Linux。现在架构一个局域网可能会用到多种操作系统,多掌握一些毕竟可以更好地处理问题。

其三,要掌握路由交换设备的配置方法。可以说,Internet就是由路由器和交换机搭建而成的,合格的网络工程师必须能够单独完成局域网的架构工作,如果没有相关的知识是不敢想象的。

其四,......>>

问题八:网络安全包括什么,要学习什么专业呢? 给我加分吧

问题九:学网络安全主要是学哪些技术 一:学网络安全需要的知识:

1、必须精通TCP/IP协议族。

2、学习和了解各种OS 平台,如:linux,UNIX,BSD 等。

3、随时关注网络安全最新安全动态。

4、熟悉有关网络安全的硬软件配置方法。尤其交换机和路由的配置。

5、多泡网络安全论坛。

6、终身学习。

二:网络安全必修课程:(后面的教材仅为参考)

0、专业基础:

1)C/C++:C++Primer中文版 还有题解c++ primer 需要一定的C++基础,如果要比较基本的话,钱能的那本不错,清华大学出版社的。 > 全球最经典的C语言教程 中文名字>

2)汇编语言 a ***

3)操作系统linux,UNIX,BSDUBUNTU是linux操作系统 鸟哥的linux私房菜

4)计算机网络

1、系统编程:(Windows核心及网络编程)

1、精通VC/C++编程,熟悉windows网络SOCKET编程开发

1)《Windows网络编程(第二版)》(附光盘),(美)Anthony Jones, Jim Ohlund著;杨合庆译;清华大学出版社,2002.1

2)《Windows 核心编程(第四版)》(附光盘),(美)Jetfrey Richter著,王建华 等译;机械工业出版社,2006.9

2、逆向工程:

1)《加密与解密(第二版)》(附光盘),段钢 著,电子工业出版社;2004.5

3、网络协议:

1)《计算机网络实验教程》(《PUTER NETWORKS: INTERNET PROTOCOLS IN ACTION》),(美)JEANNA MATTHEWS著,李毅超 曹跃 王钰 等译,人民邮电出版社,2006.1

2)《TCP/IP协议详解?卷一:协议》、《TCP/IP详解?卷2:实现》、《TCP/IP详解?卷3:TCP 事务协议、HTTP、NNTP和UNIX域协议》,美 W.Richard Stevens 著,机械工业出版社,2004.9

?或《用TCP/IP进行网际互联第一卷:原理、协议与结构》、《用TCP/IP进行网际互联第二卷:设计、实现与内核》、《用TCP/IP 进行网际互联第三卷:客户-服务器编程与应用》(第四版)、(美)Douglas E.er林瑶 等,电子工业出版社,2001 年5月

4、网络安全专业知识结构:

1)《信息安全原理与应用(第三版)》(《Security in puting》),(美)CharlesP Pfleeger,Shari Lawrence Pfleeger著;李毅超,蔡洪斌,谭浩 等译; 电子工业出版社,2004.7

2)《黑客大曝光--网络安全机密与解决方案》(第五版),(美)Stuart McClure,Joel Scambray, George Kurtz;王吉军 等译,清华大学出版社,2006年4月

三:英语学好,也是有用的,尤其是考一些比较有用的证。...>>

问题十:网络安全学什么专业 编程 还有数学 网络协议 这是基本课程

现在国级认证有ciw 思科

公司培训有 ibm 和思科的 还有红帽的安全认证

没用过php的socket,不过查看socket_read的手册的时候,看到下面有些人对于win上面的socket的讨论,你可以看看:

://.php.net/manual/zh/function.socket-read.php

里面提到一个bug:

s://bugs.php.net/bug.php?id=211

你可以在socket_read最后加上:PHP_NORMAL_READ这个参数试试:

while($out = socket_read($socket, 2048,PHP_NORMAL_READ))